在当今高度互联的数字世界,信息如同空气和水一样无处不在,其安全与自由流通构成了现代社会运转的基础。网络通信安全与信息安全软件开发,正是构筑这一基础、捍卫数字疆域的两大核心支柱。它们相辅相成,共同应对来自网络空间的复杂威胁,确保数据的机密性、完整性和可用性。

一、 网络通信安全:信息高速公路的“交规”与“护卫”

网络通信安全主要关注数据在传输过程中的保护。它犹如为信息高速公路制定严密的交通规则并配备强大的护卫队,确保数据包从起点到终点的旅程不被窃听、篡改或阻断。其核心目标与关键技术包括:

- 机密性:确保信息不被未授权方获取。这主要依赖于加密技术。从古老的对称加密(如AES)到非对称加密(如RSA),再到支撑现代互联网信任体系的公钥基础设施(PKI) 和SSL/TLS协议,加密技术为通信内容穿上了“隐形盔甲”。

- 完整性:确保信息在传输过程中未被篡改。散列函数(如SHA-256) 和消息认证码(MAC) 等技术,如同为数据包裹贴上独一无二的“封条”,接收方可通过验证“封条”是否完好来判断数据是否原汁原味。

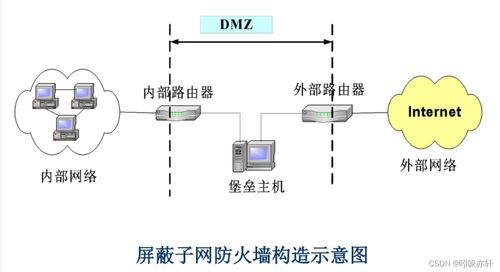

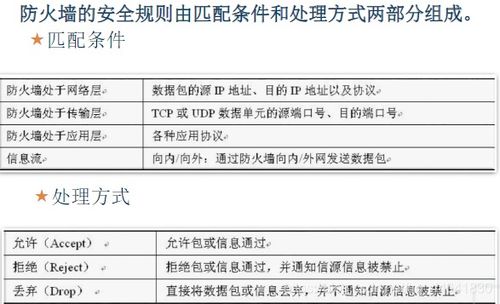

- 可用性:确保授权用户能够可靠、及时地访问网络和服务。这需要通过部署防火墙、入侵检测/防御系统(IDS/IPS)、抗拒绝服务(DDoS)攻击缓解方案以及建立网络冗余架构来实现,抵御各种旨在瘫痪服务的攻击。

- 身份认证与访问控制:确认通信双方的身份并控制其访问权限。从简单的密码认证到多因素认证(MFA)、单点登录(SSO),再到基于角色的访问控制(RBAC),这些机制是守护网络入口的第一道关卡。

二、 信息安全软件开发:构建安全的数字“基础设施”与“应用”

如果说网络通信安全侧重于“传输过程”,那么信息安全软件开发则更侧重于“端点”和“应用”本身的安全性。它要求将安全思想深度融入软件的设计、开发、测试和部署的全生命周期,旨在开发出本身健壮、能抵御攻击的软件产品。其核心实践包括:

- 安全开发生命周期(SDL):将安全活动(如威胁建模、安全设计评审、代码安全分析、渗透测试等)系统性地嵌入软件开发的每一个阶段,从源头减少漏洞。

- 安全编码实践:开发人员需遵循安全编码规范,避免引入诸如缓冲区溢出、SQL注入、跨站脚本(XSS)、不安全的反序列化等常见漏洞。这需要深厚的安全知识和对编程语言、框架特性的深刻理解。

- 密码学库的正确应用:在软件中正确、有效地集成和使用经过验证的密码学库(如OpenSSL, Bouncy Castle),避免因自行实现或误用加密算法而导致严重安全缺陷。

- 安全测试与审计:综合运用静态应用安全测试(SAST)、动态应用安全测试(DAST)、交互式应用安全测试(IAST) 以及人工代码审计和渗透测试,多维度、自动化地发现和修复安全漏洞。

- 隐私保护设计:在软件开发之初就将数据最小化、用户知情同意、匿名化与假名化等隐私保护原则融入产品设计,以符合GDPR等全球日益严格的隐私法规要求。

三、 融合共生:构建纵深防御体系

网络通信安全与信息安全软件开发并非孤立存在。在实战中,它们必须紧密协作,形成纵深防御体系。例如:

- 一个后端服务(信息安全软件开发的成果)可能存在身份验证漏洞,但若其所有对外通信都强制使用强化的TLS 1.3协议(网络通信安全的范畴),就能在一定程度上增加攻击者利用漏洞的难度。

- 反之,即使网络传输通道本身是加密且认证的,如果终端应用程序存在严重漏洞,攻击者仍可能通过客户端攻击直接获取数据或控制权限。

因此,现代安全架构强调“零信任”原则——从不默认信任网络内外的任何实体,持续进行验证。这要求网络层面的微分段、严格访问控制,与应用程序层面的细粒度权限管理、持续安全监测实现无缝联动。

四、 未来挑战与发展趋势

随着云计算、物联网(IoT)、5G、人工智能的普及,网络边界日益模糊,攻击面急剧扩大,对两者都提出了新挑战:

- 对网络通信安全:需适应云原生环境、海量物联网设备轻量级安全协议、量子计算对现有加密算法的潜在威胁(推动后量子密码学研究)。

- 对信息安全软件开发:需应对供应链安全(第三方组件风险)、DevSecOps(将安全无缝集成到高速的DevOps流程中)、AI模型安全等新课题。

###

网络通信安全与信息安全软件开发,是护航数字化转型不可或缺的双翼。前者确保信息流动管道本身坚固可靠,后者确保管道两端的生产者与消费者(软件应用)安全可信。只有两者并重,在技术、管理和流程上持续精进,才能在这个充满机遇与风险的数字时代,有效保护个人隐私、企业资产乃至国家安全,构筑起坚实可靠的网络空间命运共同体。